Par rapport au début de ton poste.

Je pense que c’est plus interessant car tu fais 2 sauvegardes par semaine.

Avec cette solution tu pourrais faire une sauvegarde par semaine et une incrémentale chaque jour.

Tu aurais une sauvegarde tous les jours 24h c’est ce qu’on a dans le datacenter ou je travaille avec du vmware+veeam pour les backups. une sauvegarde hebdo (on en garde 4) et une incrémentale journalière.

Je trouve la gestion des sauvegardes incrémentales trés interessante.

Mais c’est encore en béta.

Alors en fait, ma procédure de sauvegarde est un peu plus complexe mais je n’ai volontairement pas tout détaillé et me suis contenté de parler ici de la sauvegarde via l’hyperviseur  (idem au niveau de mon architecture réseau)

(idem au niveau de mon architecture réseau)

Bonjour,

Quelques évolutions de mon infra après quelques semaines de fonctionnement :

- OpenMediaVault consomme un peu plus de ressources (RAM surtout) que prévu sur les backup de ma VM (quelques lectures m’ont confirmé cela) -> du coup, je viens d’upgrader à 16Go de RAM (il me restait 2x8Go dans un coin

). C’est plus confortable !

). C’est plus confortable ! - L’upgrade vers Buster s’est bien déroulée

Mais il m’a fallut m’y reprendre à deux fois, donc une nouvelle fois, merci Proxmox ! En effet, avant de tenter la migration, j’avais fait une sauvegarde de la VM durant la nuit et un snapshot juste avant la migration. Bien m’en a pris puisque la première tentative à foirée

Mais il m’a fallut m’y reprendre à deux fois, donc une nouvelle fois, merci Proxmox ! En effet, avant de tenter la migration, j’avais fait une sauvegarde de la VM durant la nuit et un snapshot juste avant la migration. Bien m’en a pris puisque la première tentative à foirée  à cause d’un dépôt inaccessible (j’ai pu simplement restaurer le snapshot puis retenter quelques heures plus tard

à cause d’un dépôt inaccessible (j’ai pu simplement restaurer le snapshot puis retenter quelques heures plus tard

Bref, voilà, je suis toujours satisfait de l’ensemble

A suivre au long terme maintenant…

Content que ta migration vers buster soit passée crème

De mon côté ma première tentative a foiré et j’ai fait un retour arrière comme toi.

Par contre je ne pense pas avoir le même souci de migration.

Mon conteneur lxc étant plus vieux que le tien (depuis yunohost 2… si si) Même si je suis en proxmox 6 sa configuration d’origine dans Proxmox 4 est peut être différente ou pour une autre raison.

As tu des logs de mon côté voici quel était le résultat de cette tentative manquée  https://paste.yunohost.org/raw/ejeqofevac

https://paste.yunohost.org/raw/ejeqofevac

Si tu as le temps de jeter un oeil

Salut,

En fait, avant ma migration sur Proxmox 6, j’étais dans la même situation que toi avec un Yunohost migré progressivement au cours des années depuis la v2  Et avec l’expérience, j’ai remarqué en effet qu’il y avait de plus en plus de soucis sur chaque grosses migrations (ce qui au fond, n’est pas suprenant).

Et avec l’expérience, j’ai remarqué en effet qu’il y avait de plus en plus de soucis sur chaque grosses migrations (ce qui au fond, n’est pas suprenant).

Donc voici ce que j’ai fait :

- sauvegarde de mon infra Yuno via l’outil de sauvegarde interne à Yunohost,

- installation de l’*.iso Yunohost récente (à ce moment là, c’était une v3, mais maintenant, c’est la v4

)

) - restauration directe de ma sauvegarde (pas de post-install donc, directement la restauration).

Cela à parfaitement fonctionné pour moi (sauf pour l’appli my_webapp -> mais rien de grave car j’avais des backups séparées de celles-ci  )

)

PS : pour les logs, je vois en effet tout en bas un souci avec certains paquets… (à partir de la màj de systemd… ) -> perso, j’aurais tendance à retenter pour voir si l’erreur reste la même.

Je n’ai pas eu besoin de corriger avec ceci…

Après j’ai eu un autre problème pour la migration de postgreql 9.6 vers 11

Effectivement on peut supprimer pour ne pas brouiller les pistes. Merci

Bonjour à tous,

Voici quelques news qui pourraient intéresser certains d’entre vous (en particulier @thomas  )

)

Mon infra faisait gentiment son petit bonhomme de chemin quand il y a 3 semaines, bam… ma Livebox rend l’âme !  J’ai pris ça comme un signe du destin…

J’ai pris ça comme un signe du destin…

En effet, depuis le temps que la Livebox me fatigait (Hairpinning, plantages, DNS par défaut…

En effet, depuis le temps que la Livebox me fatigait (Hairpinning, plantages, DNS par défaut…  )… bref, il était temps de changer d’air !

)… bref, il était temps de changer d’air !

Ni une ni deux, voici les modifications apportées :

-

Remplacement de la Livebox Play (qui était derrière un ONT Huawei) par un serveur PFsense en suivant le tuto suivant : https://tenchigreed.fr/remplacer-votre-livebox-par-pfsense/ (

Remplacement de la Livebox Play (qui était derrière un ONT Huawei) par un serveur PFsense en suivant le tuto suivant : https://tenchigreed.fr/remplacer-votre-livebox-par-pfsense/ (  comme déjà dit plus haut, je n’utilise que IPv4, pas de Tel ni de TV via la box

comme déjà dit plus haut, je n’utilise que IPv4, pas de Tel ni de TV via la box  )

)

Remarque : pour assurer une parfaite stabilité de la connexion derrière l’ONT, j’ai totalement désactivé l’IPv6 sur PFsense.

-

Mise en place d’un reverse proxy Squid pour le port 443 (j’avais un besoin spécifique métier depuis quelques semaines avec un accès nécessaire vers un autre serveur physique sur le 443, c’était donc l’occasion de faire d’une pierre deux coups !

Mise en place d’un reverse proxy Squid pour le port 443 (j’avais un besoin spécifique métier depuis quelques semaines avec un accès nécessaire vers un autre serveur physique sur le 443, c’était donc l’occasion de faire d’une pierre deux coups !

Au niveau des modules actifs et réglages sur le Pfsense, voici ce que j’ai :

- Activation de Snort sur le WAN (avec les règles qui vont bien) -> j’avais déjà un Suricata sur l’IPfire, je me suis dit que c’était l’occasion de tester en parallèle et de comparer… etc

- C’est une habitude chez moi, seuls les ports strictement utiles sont autorisés en sortie sur tous mes serveurs (on peut débattre pendant des heures sur l’intérêt (ou pas) en terme de sécurité, mais croyez moi c’est un exercice formateur pédagogiquement, et cela aide à comprendre le fonctionnement de son réseau)

- Configuration de Squid en reverse proxy en suivant ce tuto : https://www.it-connect.fr/reverse-proxy-https-avec-pfsense/

Au niveau de la machine utilisée, la première semaine, dans un 1er temps, le soir même, j’ai recyclé un ancien ultrabook pour assurer la fonctionnalité « connexion Internet » en urgence (déployer un Pfsense en urgence en IPv4 derrière un NT, c’est 20 min max clé en main). Au weekend, j’ai mis en place un serveur plus costaud que j’avais en stock (un peu surdimensionné d’ailleurs  avec son Xeon, ses 16Go de Ram et ses petits disque de 300Go SAS…

avec son Xeon, ses 16Go de Ram et ses petits disque de 300Go SAS…  )

)

Bon bref, ça tourne comme un charme, mais il me reste maintenant à configurer le module ACME du Pfsense pour gérer les certificats letsencrypt sur le port 443… mais rien d’urgent pour moi !

Bon weekend.

Sangokuss

Merci du ping et du retour d’expérience !

J’ai moi aussi remplacé ma Livebox par PFSense (https://www.notarobot.fr/2020/05/29/remplacer-la-livebox-orange-par-son-routeur/) et c’est on ne peut plus stable. Le seul problème étant de ne pas pouvoir bénéficier de l’IPv6 complètement .

Par contre en reverse proxy j’utilise Nginx dans un conteneur LXC sous Proxmox

Sinon je vois qu’on a la meme config( PFSense, Snort, Fibre Orange,etc…

Il me reste encore a rapatrier toute mon infra Yunhost de ma Dédibox vers mon Proxmox je ne m’y suis pas attelé encore, je bute sur la partie HTTPS que je veux gérer avec mon reverse proxy et non via Yunohost.

Bonjour matinal,

Je me réponds à moi même

Hier soir j’ai activé le plugin « acme » du bastion Pfsense pour gérer la mise en place du certification Letsencrypt sur le reverse proxy Squid et aucun souci en suivant ce tuto :

https://laskowski-tech.com/2017/12/04/acme-plugin-on-pfsense-add-lets-encrypt-cert-to-your-firewall/

(NB : choix DNS-Gandi-LiveDNS puisque mes noms de domaines sont chez eux)

Et ça fonctionne !

Bonne journée.

Sangokuss

Heureux que mon site t’ai aidé

Edit: English Translation on demand! Feel free to ask

–

Bonjour tout le monde,

Merci pour ce fil de discussion très intéressant sur Proxmox, Ynh, PfSense, etc. Je suis aussi sur Proxmox, avec en VM Yunohost, et PfSense. Mais en datacenter chez SoYouStart (OVH), car chez moi l’upload est bas (ADSL oblige).

J’utilise le nouveau serveur Proxmox Backup Server (en VM) + rsync du datastore vers un RaspBerry Pi + hdd à domicile. (A fiabiliser !)

J’ai un souci de renouvellement des certificats. Si l’un de vous a une idée, j’ai partagé ici mon problème : [✅Solved] Error renew certifcates (Let's Encrypt) - #2 by Sango

Belle journée  !!

!!

Bonjour,

Comme on dit, il n’y a que les imbéciles qui ne changent pas d’avis

Bref, à l’occasion de la sortie de Proxmox Backup Server en version 1.0, je me suis finalement décidé à le tester.

La configuration est assez simple. Et l’ensemble est efficace.

J’y ai dédié mon serveur n°2 (ex-OpenMediaVault) avec un HDD pour le système et les 3 autres pour un espace en RaidZ1.

J’essaierai d’en faire un retex prochainement.

thanks for having me on this i feel great discussion is going on

Bonjour à toutes et tous,

On me questionne parfois sur la sécurisation de mon Yunohost (au délà de l’infra décrite ci-dessus), donc voici quelques infos que j’ai posté sur le github Yunohost

Pour résumer, l’utilisation de l’outil Lynis pour faire un audit général ( c’est un outil indicatif, en aucun cas une solution ultime, hein

c’est un outil indicatif, en aucun cas une solution ultime, hein  ) permet de mettre en évidence quelques soucis simples à corriger.

) permet de mettre en évidence quelques soucis simples à corriger.

Lynis renvoie un hardening index (sur 100) avec un code couleur simple : rouge en dessous de 60, orange jusque 79 et vert à partir de 80).

Donc :

- audit avec lynis (à prendre avec recul),

- réduction au strict minimum de l’installation et mises à jour rigoureuses,

- umask à 077

- /etc/fstab hardened

- quelques modifs noyaux

- interface admin uniquement accessible en local (mon serveur étant hébergé à la maison)

- durcissement ssh

On obtient une bonne base ainsi

N’hésitez pas si vous avez des questions.

Sangokuss

Salut,

Zute, j’avais pas vu ce sujet alors que j’ai (pour projet) d’avoir plus ou moins la même infra.

« Pour projet » car mon serveur Proxmox fait un tel boucan que je peux pas le laisser fonctionner la nuit ! Un nouveau ventilo arrive, en espérant que ça règle le problème.

Pour ceux que ça intéresse :

serveur Proxmox : ASRock Rack X570D4I-2T, AMD Ryzen 7 3700X, 16Go Ram, ssd 1To

Nas : Kobol Hellios64 avec 5HDD en RAID 5

Bref, j’aurais des petites questions sur des points où je doute encore :

-

as-tu des réseaux différents pour tes VM, ton serveur proxmox et les PC/Tablettes/telephones, ou tout est sur le même ?

-

Du coup c’est le Pfsense qui sert de DNS/DHCP ?

-

Je comprends pas bien l’organisation PFSense/Letsencrypt/Squid/Yunohost,

Le certifica letsencrypt sur du Pfsense sert à quoi ? Il sert aussi pour Yunohost ou Squid redirige vers Yunohost en “pass through” ? -

la VM yunohost est toujours en DMZ ?

-

c’est tout ton proxmox qui est en ZFS ou juste la VM Yunohost ?

Merci par avance pour les réponses.

Bonjour @gannonwoto ,

Je vais essayer de te répondre au mieux, dans l’ordre :

- Mon Proxmox est dans un VLAN dédié (celui de ma DMZ publique), mais l’administration des VM/CT, et l’interface d’admin du PVE, sont limiter à une machine dédié (et pour info, les parefeux PVE et VM sont activés et aussi restrictifs que possible → seuls ne sont autorisés que les flux nécessaires) ;

- Le Pfsense me sert de box mais pas seulement : il fait aussi office de reverse proxy sur le 443 (d’où le certificat lets encrypt

et de filtrage geoip (seuls quelques pays sont acceptés) et d’IDS en mode IPS (un Snort pour être précis).

et de filtrage geoip (seuls quelques pays sont acceptés) et d’IDS en mode IPS (un Snort pour être précis). - Derrière le pfsense se trouve un bastion IPfire qui lui délimite différents VLAN (DMZ, réseau filaire)

- oui le Yunohost se trouve bien dans la DMZ (et possède un fail2ban associé à un portsentry)

- c’est le proxmox qui est en ZFS, pas uniquement le Yunohost.

N’hésite pas si tu as d’autres questions.

Je ne connais pas IPfire, mais d’après ce que je peux lire c’est une alternative à PFsense. Tu pourrais pas tout gérer via PFSense ?

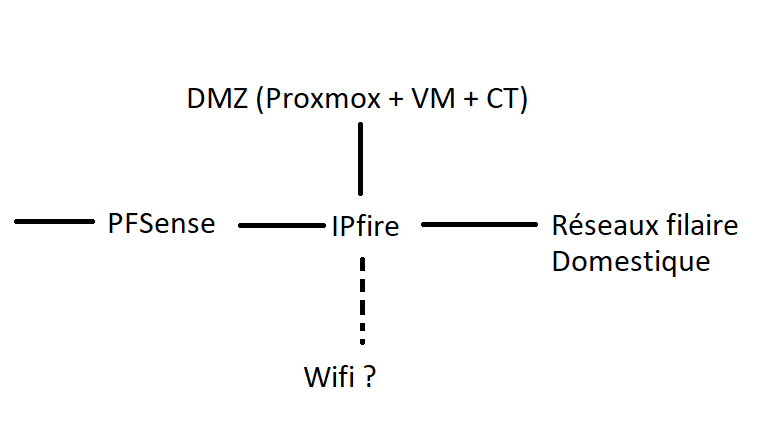

Ton réseau à plus ou moins cet aspect là, c’est cela ? (chaque branche derrière le IPfire étant un VLAN différent

En gros, oui.

Bonne remarque. C’est en effet un choix personnel et historique. Pour ma part, j’aime beaucoup Ipfire, moins pfsense. Mais le pfsense remplace ma box (pas l’ipfire…)…

Sinon, pas de Wifi en ce moment chez moi.

Bonsoir à toutes et tous,

Ayant un peu de temps libre ce soir, j’en profite pour prendre ma plume (numérique) pour vous raconter la suite des aventures de mon infra

Tout d’abord, les évolution techniques :

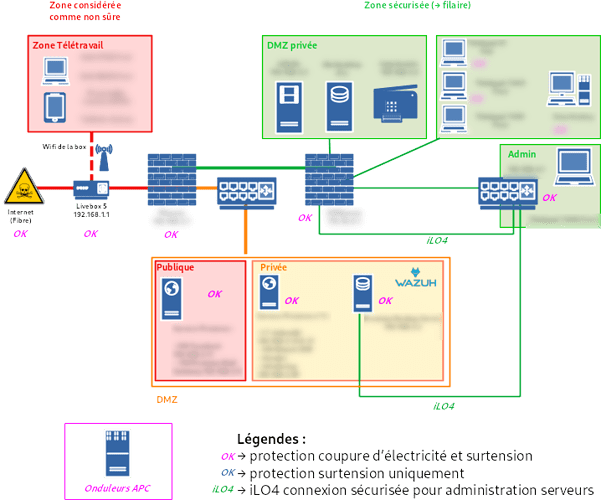

- télétravail obligeant pendant le dernier confinement, je ne souhaitais pas intégrer les postes dédiés à mon infra personnelle. Par conséquent, retour de la Box et placement du Pfsense dans la DMZ de celle-ci (les postes télétravail étant donc placés sur le réseau de la Box). C’est simple et efficace.

- concernant mon réseau derrière le Pfsense, arrivée d’un nouvel hyperviseur Proxmox (base Dell R220) dans la DMZ (la vraie

) et protection du LAN réseau des machines desktop/workstation par un second bastion OPNsense (basé sur HardenedBSD) en lieu et place de l’IPfire.

) et protection du LAN réseau des machines desktop/workstation par un second bastion OPNsense (basé sur HardenedBSD) en lieu et place de l’IPfire. - l’accès aux services de ma DMZ se fait désormais en grande partie via OpenVPN et l’accès au Nextcloud de mon Yunohost se fait au travail du Proxy Inverse de mon Pfsense.

- enfin, l’ensemble de l’infra est désormais équipé du SIEM Wazuh et une bascule vers une politique zéro-trust est bien amorcée.

→ https://wazuh.com/

→ Le modèle Zero Trust | Agence nationale de la sécurité des systèmes d'information

Voilà à quoi cela ressemble désormais (certains penserons peut-être que je ne devrais pas partager un tel document, mais (1) je trouve cela formateur (pour moi comme pour les autres) ; (2) il a déjà un peu évolué et (3) il ne contient pas plusieurs infos clés  ) :

) :

Bref, l’aventure est bien sympa et permets de tester/comprendre tout un tas de choses

Les infos remontées par cette infra permettent également d’avoir une visibilité intéressante sur les attaques “classiques” (et parfois un peu moins) qu’elle subit et sur ses points faibles.

Si cela intéresse, je ferai une remontée de ces attaques prochainement

Ca intéresse :o