Salut,

J’ai fini par résoudre les problèmes de port 25, 587, SMTP en IPv4 et aussi Spamhaus ZEN que j’avais désactivé dans /usr/share/yunohost/dnsbl_list.yml.

Comme j’avais un backup des règles iptables, avec les commandes iptables-save et ip6tables-save :

iptables-save -c > /etc/iptables-save && ip6tables-save -c > /etc/ip6tables-save

Je me suis dit qu’une restauration pourrait résoudre les problèmes, mais non, ça n’a rien résolu et ne sais pas pourquoi

Commandes utilisées :

iptables-restore -c < /etc/iptables-save && ip6tables-restore -c < /etc/ip6tables-save

Puis, je me suis souvenu que j’avais aussi dupliqué d’une précédente sauvegarde, il y a quelques semaines, deux fichiers en .back “au cas où, on ne sait jamais  ” :

” :

cp iptables-save{,.back} && cp ip6tables-save{,.back}

Avant d’utiliser ces fichiers dupliqués et pour ne pas être à nouveau agacé, j’ai cherché sur le VEB  , ça m’a permis de trouver quelques trucs et astuces/solutions… qui m’ont aidé à résoudre ces problèmes chez-moi.

, ça m’a permis de trouver quelques trucs et astuces/solutions… qui m’ont aidé à résoudre ces problèmes chez-moi.

Dans un premier temps, j’ai fait un vidage des tables et des règles :

iptables -F;\

iptables -X;\

iptables -t nat -F;\

iptables -t nat -X

J’ai supprimé les deux backup iptables-save, ip6tables-save, qui ne m’avaient pas permis de les résoudre.

J’ai repris ces deux fichiers iptables-save.back, ip6tables-save.back “dupliqués il y a quelques semaines” et copiés/renommés :

cp iptables-save.back iptables-save && cp ip6tables-save.back ip6tables-save

J’ai effectué une restauration pour voir si cela pouvait apporter une solution et oui ça fonctionnait  :

:

iptables-restore -c < /etc/iptables-save && ip6tables-restore -c < /etc/ip6tables-save

Du coup, j’en ai profité pour revoir certaines choses, bloquer les connexions sortantes sur le port 25 (puisque je ne m’en sers pas pour envoyer des mails, mais juste pour recevoir les notifs de Mastodon, Let’s Encrypt cert renew, Fail2ban…, etc.)

iptables -A OUTPUT -p tcp --dport 25 -j DROP

Redémarré Fail2ban avec :

systemctl restart fail2ban

Fait une nouvelle sauvegarde les règles iptables et ip6tables :

iptables-save -c > /etc/iptables-save && ip6tables-save -c > /etc/ip6tables-save

Dupliquer ces backup “au cas où, on ne sait jamais  ”

”

cp iptables-save{,.back} && cp ip6tables-save{,.back}

J’ai vérifié que tout fonctionnait bien, qu’il n’y avait pas d’autres soucis, vérifié s’il y avait des mises à jour à faire…, etc.

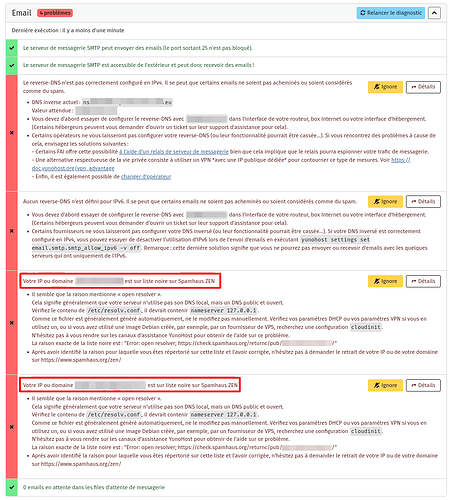

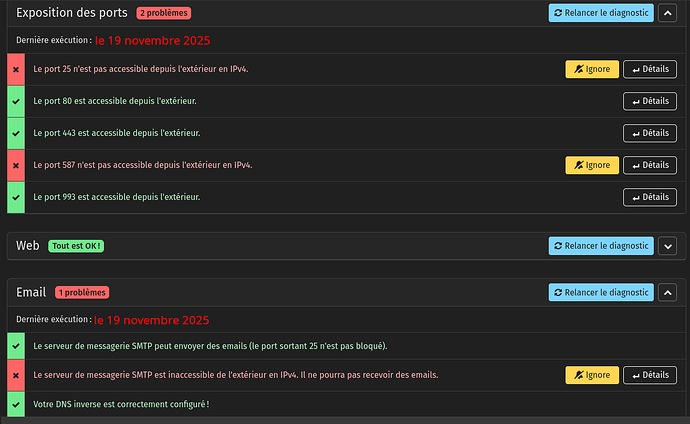

Relancer un diagnostic, je suis passé de ça :

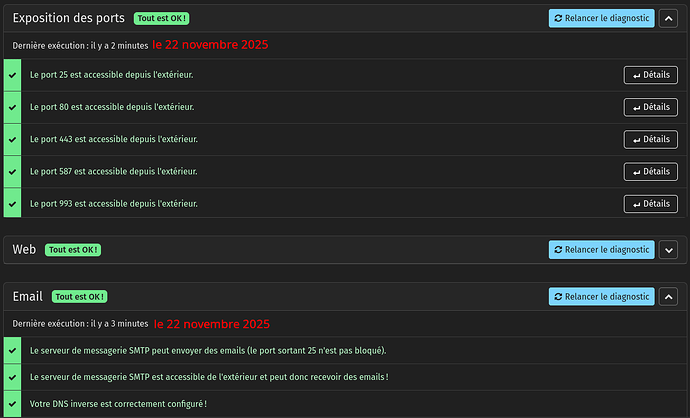

À ceci :

Je ne sais pas si cela peut aider, mais chez-moi, ç’a permis de résoudre ces problèmes, je partage, si ça peut servir…

Je considère donc comme RÉSOLU.

![]()