Il manque la fin de la commande. Vérifie qu’il y a bien les IPv6. ![]()

Post up:

iptables -A FORWARD -i %i -j ACCEPT; iptables -A FORWARD -o %i -j ACCEPT; iptables -t nat -A POSTROUTING -o wlp1s0 -j MASQUERADE; ip6tables -A FORWARD -i %i -j ACCEPT; ip6tables -A FORWARD -o %i -j ACCEPT; ip6tables -t nat -A POSTROUTING -o wlp1s0 -j MASQUERADE

Post down:

iptables -D FORWARD -i %i -j ACCEPT; iptables -D FORWARD -o %i -j ACCEPT; iptables -t nat -D POSTROUTING -o wlp1s0 -j MASQUERADE; ip6tables -D FORWARD -i %i -j ACCEPT; ip6tables -D FORWARD -o %i -j ACCEPT; ip6tables -t nat -D POSTROUTING -o wlp1s0 -j MASQUERADE

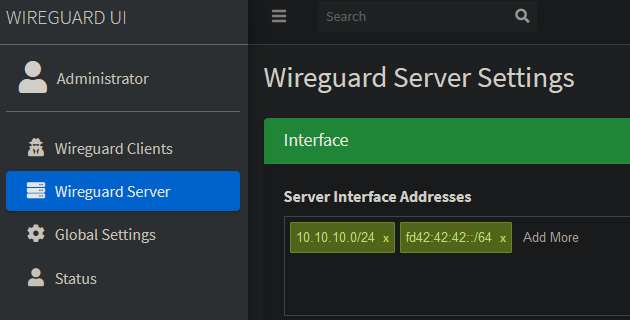

Ce n’est pas la même chose. Dans les logs du serveur tu vois 10.10.10.0 car c’est l’adresse qui lui est assignée (voir la page “WireGuard Server” et non pas “WireGuard clients”)

En prenant les choses dans l’ordre, tentons déjà d’établir le VPN. On cherchera ensuite à établir le tunnel Internet. Quand tu lances le VPN sur le client, peux-tu ping 10.10.10.0 ensuite ? Ou voir ouvrir une page http://10.10.10.0 qui devrait te rediriger vers ton interface d’admin YunoHost.

Edit: il y avait une coquille dans les adresses IPv6 allouées au serveur dans la capture d’écran ci-dessus (/128/64)